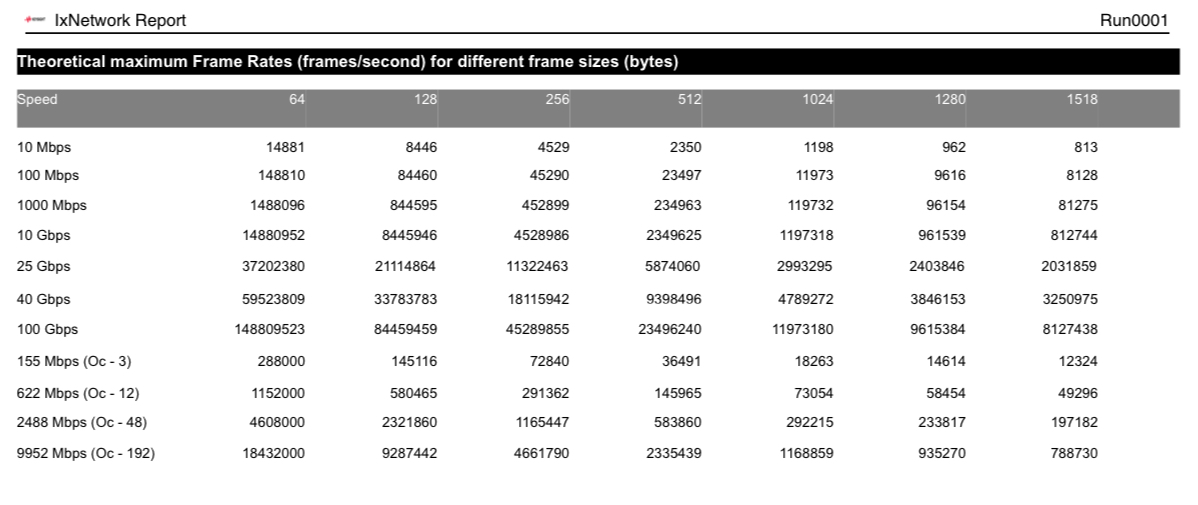

- Самые мощные атаки РФ (по миру актуальная атака на клиента CF 8 tbps в конце статьи): 150 гбит / 1.5 терабит ; 15 MPPS / 150 MPPS ; сутки / трое в 2023 / 2024 соответственно

- Неплохой базовый мануал (часть инфы ниже оттуда) что такое DoS от CISA / FBI и крупных компаних в IT (Akamai, Cloudflare, Google) с меткой TLP:clear на безграничное распространение: Understanding and Responding to Distributed Denial-of-Service Attacks_508c

The Cybersecurity and Infrastructure Security Agency (CISA), the Federal Bureau of Investigation (FBI), and the Multi-State Information Sharing and Analysis Center (MS-ISAC) are releasing this joint distributed denial-of-service (DDoS) attack guidance

- Очень хороший мануал от Juniper с описанием атак и методов защиты от них в JunOS

- БИФИТ Mitigator – Российское решение на базе стандартных серверов

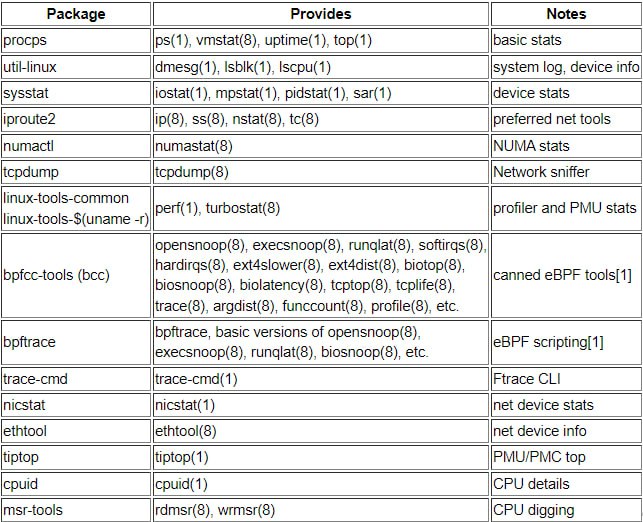

- Статья по тюнингу параметров ядра Linux для большей устойчивости в DoS/DDoS сценариях (настройки серверные)

- (ИИ, DDoS) ИИ активно используются как для отражения от атак, так и для проведения атак, к примеру из рассылки CheckPoint – умные/адаптивные DDoS атаки под управлением ИИ

The cyber security landscape is undergoing a profound shift as attackers increasingly leverage artificial intelligence to launch DDoS attacks that are more autonomous, adaptive and resourceful than ever before.

Читать дальше