- Про фильтрацию/NAT на базе TC (TC NAT, TC BLOCK) в отдельной статье

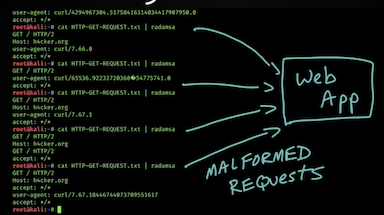

Фильтрация на базе DPDK

О ОБРАБОТКЕ ПАКЕТА В ЯДРЕ LINUX

-

Разное из интересного про сетевые карты из презентации google о BIG TCP (сама преза по ссылке):

- Часть функционала, который поддерживается loopback драйвером не поддерживается реальными аппаратными NIC.

Читать дальше